Wenn es um Cyber Security geht, war 2021 ein mehr als spannendes Jahr. Blicken wir auf 2022, werden die Herausforderungen nicht gerade kleiner. Denn die Bedrohungen nehmen nicht nur rasant zu, sie werden auch immer komplexer. Wir werfen einen Blick zurück und verraten, wofür Unternehmen sich wappnen sollten.

Anfang 2021 hatte die Pandemie uns nach wie vor im Griff. Für die Mehrzahl der Menschen, Organisationen und Unternehmen lag die Rückkehr zur Normalität in weiter Ferne. So wurde durch das massenhafte Arbeiten im Homeoffice der Digitalisierungsturbo weiter befeuert – aber genauso wussten Cyberkriminelle die mit diesem Umstand verbundene Unsicherheit weiter auszunutzen.

Weltweite Zunahme der Cyberangriffe 2021

Auch der 2021 Cyber Trends Report von Check Point belegt mehr als deutlich, dass die Anzahl der weltweiten Cyberattacken zu diesem Zeitpunkt ein neues Niveau erreicht hatte:

- Im Jahr 2021 wurden US-Organisationen durchschnittlich 443 Mal pro Woche angegriffen, was einem Anstieg von 17 % im Vergleich zum Vorjahr bedeutet.

- In der EMEA-Region lag der wöchentliche Durchschnitt bei 777 Angriffen pro Organisation, was einem Anstieg von 36 % entspricht.

- APAC Organisationen sahen sich 1.338 wöchentlichen Angriffen augesetzt, was einem Anstieg von 13 % entspricht.

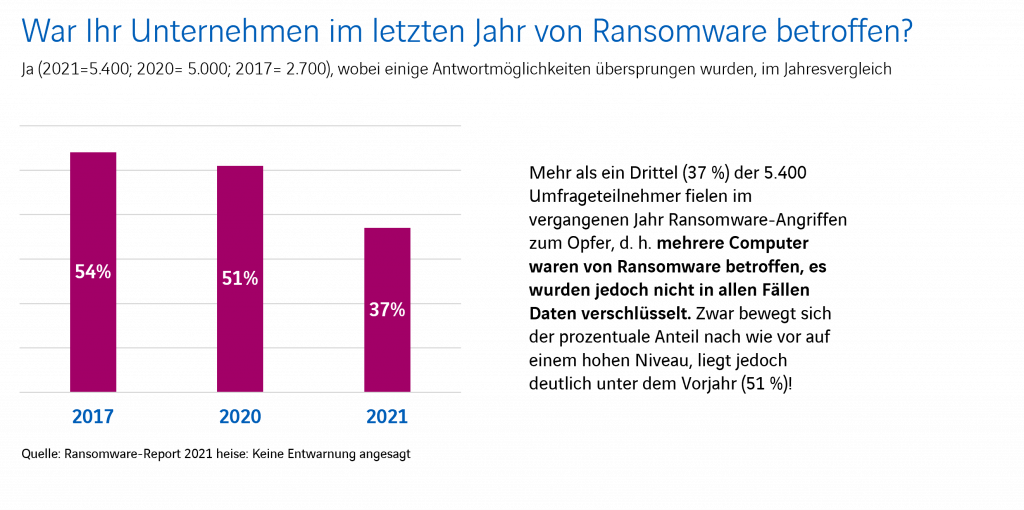

Dreifache Erpressung durch Ransomware

Allein die Zahl der Ransomware-Angriffe ist im Jahr 2021 enorm gestiegen. Dabei hatten es die Erpresser längst nicht nur auf die Zielunternehmen selbst, sondern auch auf deren Kunden oder Geschäftspartner abgesehen.

Denn während bei der Zweifacherpressung noch mit der Verschlüsselung sensibler Daten und deren Veröffentlichung gedroht wurde, kam im letzten Jahr die Lösegeldforderung an Dritte als Druckmittel hinzu. So wurde bei solch einem Triple Extortion Ransomware-Angriff auf eine finnische Klinik für Psychotherapie den Patienten gedroht, die Aufzeichnungen der Therapiesitzungen zu veröffentlichen.

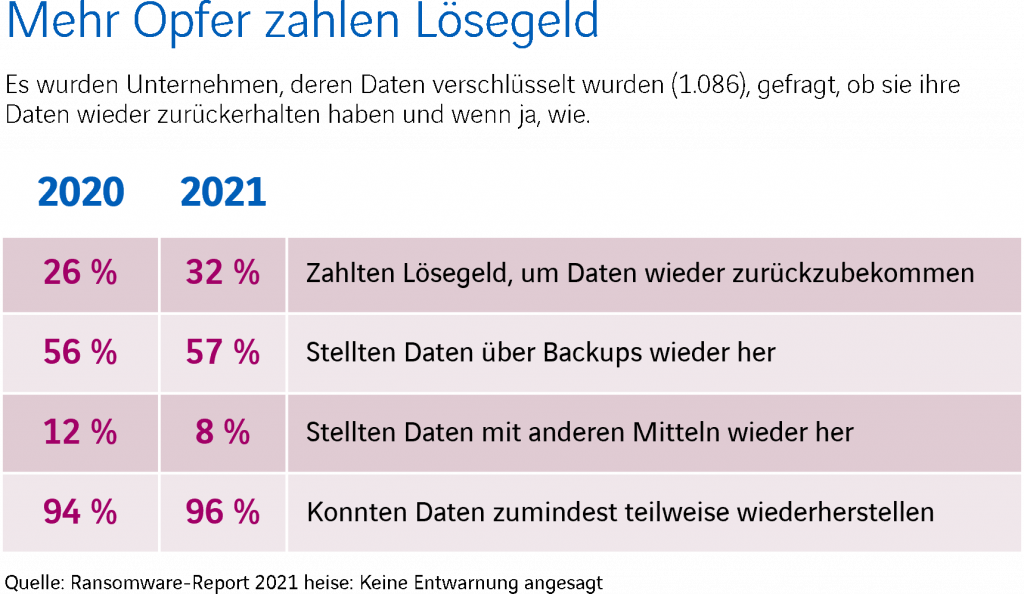

Die Lösegeldzahlungen sind ebenfalls gestiegen: Waren es 2020 noch 26 Prozent, so haben im Jahr 2021 bereits 32 Prozent der Erpressten die Forderung gezahlt. Dabei ging es um enorme Summen: Im Durchschnitt überwiesen deutsche Unternehmen rund eine Millionen Euro, um wieder an die eigenen Daten zu gelangen.

Top 3 der populärsten Angriffe im letzten Jahr

Der SolarWinds-Fall: Als sich mehr als 18.000 Unternehmen und Behörden ein scheinbar harmloses Software-Update des IT-Dienstleisters SolarWinds herunterluden, ahnten sie nicht, dass es sich um einen Trojaner handelte. Durch diese Hintertür konnten die Angreifer die Ressourcen zahlreicher Unternehmen kompromittieren.

Der Colonial Pipeline-Hack: Als das US-Kraftstoffunternehmen im Mai 2021 Opfer eines Ransomware-Angriffs wurde, musste die gesamte Verteilunsgspipeline abgeschaltet werden, was zu Engpässen an der Ostküste und zu weltweit gestiegenen Ölpreisen führte.

Der Kaseya-Zwischenfall: Der Angriff auf das Softwareunternehme Kaseya kombinierte einen Ransomware-Angriff mit einer Attacke auf die Software-Supply-Chain. Mindestens 1.000 Unternehmen in 17 Ländern waren die Leidtragenden.

Besonders der Kaseya-Zwischenfall zeigt die globale Brisanz, die mittlerweile von Cyberangriffen ausgeht. Auch zahlreiche deutsche Unternehmen wie der Lager- und Betriebsausstatter Berger aus der Nähe von Stuttgart waren von ihm betroffen: Während kein Zugriff auf Systeme und Daten möglich war, stand der Betrieb vier Tage lang still. Allerdings erhielt das mittelständische Unternehmen keine Lösegeldforderungen. Bei anderen Opfern hingegen, standen für die Entschlüsselung der Daten 70 Millionen US-Dollar im Raum.

Die bekanntesten deutschen Cyberangriffe in 2021

Automobilzulieferer Eberspächer: Beim am 24. Oktober 2021 erfolgten Ransomware-Angriff wurden die Server der 80 weltweiten Standorte attackiert. Ein Teil der Daten konnte dabei verschlüsselt werden. Da der Angriff aber durch die eigenen IT-Monitoring Systeme bemerkt wurde, konnte die Unternehmensgruppe alle Systeme herunterfahren sowie die Netzwerkverbindungen trennen, was eine größere Ausbreitung verhinderte. Während ein Forensik-Team dabei half, die betroffene Infrastruktur zu überprüfen und zu säubern, wurde sie Schritt für Schritt wieder in Betrieb genommen. Ein Prozess, der sich über mehrere Wochen hinzog.

Investment-Startup Raisin DS: Beim Hack auf das Berliner Investment-Startup Raison DS war mit Raison Pension im August 2021 ein eher kleiner Bereich betroffen. Dennoch konnten zahlreiche personenbezogene Daten erbeutet werden, weshalb die Betroffenen umgehend informiert wurden. In der Folge kam es zu vermehrten Spam-Mails, Datenmissbrauch und Vorfällen von Identitätsdiebstahl.

Aerzener Maschinenfabrik: Ende Juli 2021 gelang es Hackern, sich Zugang zum IT-Netzwerk der Aerzener Maschinenfabrik im Landkreis Hameln-Pyrmont zu verschaffen und die Unternehmensdaten zu verschlüsseln. Während der Maschinenbauer sich weigerte, die Lösegeldforderung zu zahlen, stand die Produktion still und 1.100 Mitarbeiter wurden in Kurzarbeit geschickt. Das Maschinenbauunternehmen entschloss sich jedoch, ein komplett neues IT-Netzwerk aufzubauen, was dank dem Support externer IT-Experten auch gelang.

Die populären Angriffe zeigen, dass sowohl schlecht geschützte Infrastrukturen als auch besonders lohnende Ziele im Visier stehen. Im Fall der Aerzener Maschinenfabrik hätte sich der Angriff bis zur Produktionsebene niederschlagen können, was die finanziellen Folgen durch einen Produktionsausfall umso schlimmer und damit eine Zahlungsbereitschaft umso größer macht.

Datenbetrug im Internet ist größtes Risiko

Laut dem Deloitte Cyber Security Report 2021 stellte für 77 % der befragten Entscheidungsträger der Datenbetrug im Internet das größte Risiko dar. Knapp dahinter rangieren Gefahren durch Schadsoftware mit 76 % und Fake News mit 75 % auf den Plätzen zwei und drei. Aus Sicht der Entscheidungsträger und mit dieser Risikoeinstufung liegt die Gefahr durch Datenbetrug seit 2013 konstant unter den Top-3-Risiken.

Spannend blieb es auch in Sachen Malware beim Rennen um die Nachfolge von Emotet: Nach der Zerschlagung des Botnets im Januar gewannen andere Schadprogramme schnell an Boden: Trickbot, Dridex, Qbot und IcedID, um nur einige der Favoriten zu nennen.

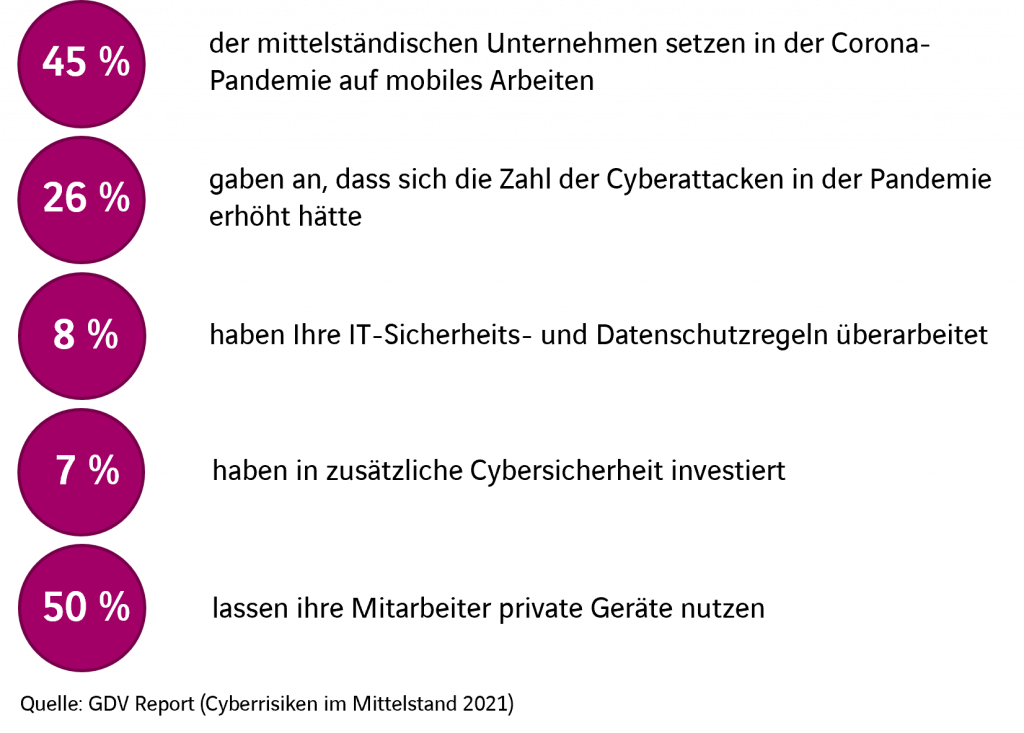

Mobile Work noch unzureichend geschützt

Klar: Die Verbreitung des Homeoffice und starke Vernetzung haben die Angriffsfläche für Cyberkriminelle erhöht. Klar ist damit auch, dass damit die Bedeutung der Cyber Security verstärkt in den unternehmerischen Fokus gerückt sein sollte. Jedoch sind Teile des deutschen Mittelstands noch immer nicht ausreichend gegen die Risiken des mobilen Arbeitens gewappnet, wie der GDV Report Cyberrisiken im Mittelstand 2021 zeigt:

Ausblick 2022: Mobile Security, Cloud und Homeoffice

Mobile Arbeit und das Homeoffice werden allerdings ein großer Bestandteil unseres Alltags bleiben. Trotz der Nutzung von Virtual Private Networks (VPN) öffnet sich dabei so manches Einfallstor: Greifen z. B. Mitarbeiter nach privaten Online-Aktivitäten mit ihren BYOD-Geräten auf das Unternehmensnetzwerk zu, können versehentlich Bedrohungen wie Viren, Malware und andere Exploits eingeschleust werden.

Auch Cloud-Lösungen stellen eine wachsende Bedrohung für das unzureichend geschützte Homeoffice-Netzwerk dar. Nur durch strikte Regeln, einer lückenlosen End-to-End-Security und einem effektiven Identitätsmanagement (IAM) können sich Unternehmen hier schützen.

Zero-Trust-Access genießt großes Vertrauen

Apropos strikte Regeln: Bei einer immer größeren Angriffsfläche und einem ausgeweiteten Netzwerk-Rand setzen immer mehr Unternehmen auf die Cyber-Security-Architektur Zero Trust, bei dem „Null Vertrauen“ die oberste Maxime ist. Implementiert wird das Konzept unter anderem durch eine ZTA-Richtlinie (Zero-Trust-Access). Sie stellt sicher, dass alle Anwender, Geräte und auch Cloud-Anwendungen so vertrauenswürdig wie authentifiziert sind und über angemessene Zugriffsrechte verfügen. Dabei wird kein Unterschied zwischen den internen und externen Ressourcen gemacht.

Auf diese Weise lässt sich das Risiko für unternehmenseigene Netzwerke erheblich reduzieren. Zusätzlich handelt es sich bei Zero Trust um eine Sicherheitsstrategie, die die Sicherheit der voranschreitenden digitalen Transformation effektiv unterstützt.

Cloud Security wird wichtiger denn je

Wie bereits angedeutet, steigt die Nutzung von Cloud Services rasant an. Dabei verfolgen viele Unternehmen mit Public, Private und Hybrid Clouds eine Multi-Cloud-Strategie, die umfassend abgesichert sein muss.

Entscheidend ist vor allem die Identitäts- und Datensicherheit mit der ständigen Sicherung und Überwachung von Daten und Zugriffen. Und da Cloud Services sich durch eine hohe Flexibilität in der Nutzung auszeichnen, benötigen sie eine umso flexiblere Cyber-Security-Strategie.

Cybercrime als Service – als Geschäftsmodell

Nicht nur Unternehmen profitieren vom „as a Service“-Modell, wie es die Cloud ermöglicht – auch Cyberkriminelle haben es als lohnendes Geschäftsfeld für sich entdeckt. Immer öfter bieten sie auf im Darknet zu findenden Portalen ihre Malware an – wie etwa als Ransomware-as-a-Service (RaaS).

Die geschäftstüchtigen Hacker gehen immer professioneller vor: Übersichtliche Dashboards mit der Anzahl der Infektionen, Summe der Zahlungen, Dokumentationen, Support und Rabatt-Aktionen sind keine Seltenheit. Der RaaS-Betreiber wird dabei meist als „stiller Partner“ mit einem prozentualen Lösegeldanteil beteiligt.

Wie viel Schaden dabei angerichtet werden kann, berichtet das Bundesamt für Sicherheit in der Informationstechnik (BSI):„Nach Schätzungen von Sicherheitsexpertinnen und -experten hat alleine Emotet weltweit einen Schaden von rund 2,5 Milliarden US-Dollar versursacht, der sich aus lahmgelegten IT-Infrastrukturen und erpressten Lösegeldern zusammensetzt. Und auch wenn es im Januar 2021 gelang, die Infrastruktur dieser Schadsoftware zu übernehmen und sie zu zerschlagen, ist die Gefahr nicht gebannt.“

Software-Supply-Chain-Angriffe nehmen zu

Nachdem sich die Angriffe auf SolarWinds und Microsoft Office 365 als unglaublich erfolgreich erwiesen haben, ist die Kommerzialisierung von Schwachstellen in der Software-Supply-Chain für Angreifer äußerst attraktiv geworden. Nach dem Vorbild des RaaS-Modells werden wir in 2022 wohl eine Zunahme von Angriffen auf die Softwareentwicklungspipeline erleben.

Das Ziel der Kriminellen: In den Entwicklungsprozess von Software eingreifen oder ihn kapern, so dass möglichst viele Endverbraucher des fertigen Produkts oder Dienstes nachteilig beeinflusst werden.

IT/OT-Konvergenz verändert Bedrohungslage

Im Fall der Colonial Pipeline hat der Angriff auf die Operational Technology (OT) zu Panikkäufen von Benzin geführt. Weitere Vorfälle werden in 2022 folgen: Denn während die IT/OT-Konvergenz in der Industrie 4.0 zunimmt, steigt auch das Risiko von Cyber-Angriffen auf kritische Infrastrukturen weiter an. So lautet die Frage nicht, ob man angegriffen wird, sondern vielmehr wann.

Genauso gerät das Internet of Things (IoT) mit all seinen vernetzten Geräten verstärkt ins Visier. Werden dabei Kameras, Kassensysteme oder auch Temperatursensoren durch Ransomware als Geiseln genommen, kann das einen erheblichen Schaden für Unternehmen bedeuten.

Spear-Phishing und Deep Fakes

Wenn Täter mit gefälschten Handlungsanweisungen von Vertrauenspersonen via E-Mail dazu auffordern, auf einen Link zu klicken und Nutzerdaten einzugeben, handelt es sich um eine Spear-Phishing-Attacke. Vorab werden dabei gezielt Informationen über die ausgesuchte Person gesammelt – z. B. in den einschlägigen sozialen Netzwerken.

Eng verwandt mit dieser in 2022 aktuellen Angriffsart sind sogenannte Deep Fakes. Dabei wird Audio- oder Videomaterial mittels künstlicher Intelligenz so realistisch verfälscht, dass das Opfer glaubt, der Kollege oder Chef würde zu einem sprechen und z. B. um eine Überweisung bitten. Diese Szenarien nehmen zu und Unternehmen sind gut beraten, sich ihnen mit geeigneten Maßnahmen wie einer gesteigerten Security Awareness oder digitalen Signaturen entgegenzustellen.

Managed Security Services auch 2022 voll im Trend

In demselben Maße, wie sich die Cyber-Angriffe entwickeln, müssen Unternehmen und Organisationen ihre Cyber Security ausbauen. Die Attacken aus 2021 haben das gezeigt und das bisherige Jahr 2022 zeigt umso deutlicher, dass ein ganzheitlicher Ansatz mehr denn je entscheidend ist. Das Ziel muss sein, Cybersicherheit als Teil der Unternehmenskultur zu etablieren.

Nur was tun, wenn man aufgrund der Komplexität und Vielfalt der Bedrohungen vielleicht überfordert oder der Markt an Cyber-Security-Experten praktisch leergefegt ist? Eine Lösung kann ein Managed Security Service Provider sein, mit dem sich immer mehr Unternehmen die benötigte Kompetenz ins Boot holen. Neben der rein fachlichen Expertise ist es dabei entscheidend, einen Partner zu finden, dem Sie voll und ganz vertrauen können.

Sie möchten mehr über die angesprochenen Themen erfahren oder wissen, wie Sie sich für die Zukunft wappnen können? Zögern Sie nicht, uns jederzeit zu kontaktieren!