Das Licht lässt sich nicht anschalten, der Zug fällt aus und im Browser erscheint nur eine Fehlermeldung. Wenn Versorgungssysteme unseres täglichen Lebens plötzlich ausfallen, wird es ungemütlich. Glücklich ist jeder, der schnell eine Lösung parat hat. Bei einem dauerhaften Ausfall eines KRITIS-Betreibers drohen schreckliche Szenarien für unser tägliches Leben. Daher sind die IT-Security Anforderungen in diesen Bereichen besonders hoch. Der Einsatz von Advanced Malware Protection erweist sich dabei als erfolgreich.

An einem verregneten Montag wollte ich mir einen Kaffee kochen. Als ich den Wasserhahn aufdrehte, um die Kaffeemaschine zu befüllen, tropfte das Wasser nur müde heraus. Hinter einem solchen Ausfall kann durchaus ein Cyberangriff stecken, ging es mir durch den Kopf. Das bringt mein Job mit sich. Doch die meisten Personen kennen derlei Szenarien nur aus Dystopie-Romanen oder Science-Fiction Filmen made in Hollywood. Wer allerdings schonmal einen Trojaner auf seinem privaten Rechner hatte oder 2017 mit „Wannacry“ in Berührung kam, der weiß, wie real Cyberangriffe sind.

Wasserdichte IT-Technik

Damit es gar nicht erst dazu kommt, ist eine wasserdichte IT-Technik notwendig. So wie bei einem meiner Kunden, welcher die regionale Wasserversorgung sicherstellt. Auch Wasserversorger gehören zu den oben erwähnten KRITIS-Unternehmen. Das sind Unternehmen mit einer kritischen Infrastruktur – also einem Versorgungssystem für unser tägliches Leben. Sie stellen die Infrastruktur unseres modernen Lebens bereit und sind daher für unser (Über)Leben wichtig.

Das regionale Wasserwerk wollte nun seine komplette IT-Technik modernisieren und es weiterhin „wasserdicht“ machen. Der KRITIS-Hintergrund verkomplizierte den Auftrag, denn der Gesetzgeber schreibt den Einsatz von Systemen vor, die „dem Stand der Technik entsprechen“. Doch wie interpretiert man diese Vorgabe? Die Modernisierung sollte zudem im laufenden Betrieb erfolgen. Nur wie geht man vor, um einen Ausfall im laufenden Betrieb – und sei er auch nur begrenzt – unter allen Umständen zu vermeiden?

Alle, aber nicht Alles, gleichzeitig

Als erfolgreich erwies sich eine Hand-in-Hand Zusammenarbeit innerhalb der VINCI Energies-Gruppe mit Actemium als Generalunternehmen und den Axians Gesellschaften als Sub-Unternehmen. In unserem Fall betraf das die unterschiedlichen Spezialisten aus der Steuerungs- und Automatisierungs- sowie IT- und Netzwerktechnik. Wir alle arbeiteten in einem Team zeitlich wie auch inhaltlich aufeinander abgestimmt.

Bei der Konzeptionierung wiederum lag der Schlüssel des Erfolgs woanders. Hierbei kam es nicht darauf an, alle Bereiche gleichzeitig zu durchdenken, sondern vielmehr Schritt für Schritt. Wir widmeten uns zuerst der Basis-Infrastruktur und erst danach dem Windows-System drum herum.

Ein Zwilling für den Notfall

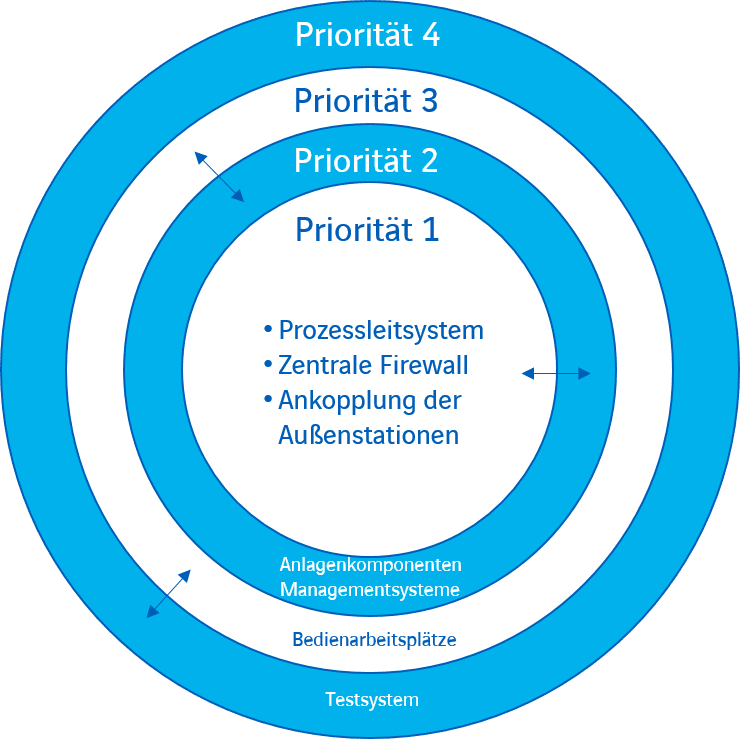

Um das Sicherheitskonzept so wasserdicht wie möglich zu machen, nahmen wir gemeinsam mit dem Kunden Priorisierungen vor und übersetzten diese in ein Zonenmodell. Im Zentrum steht das Prozessleitsystem, welches die höchste Priorität hat. Die Zonen drum herum segmentieren das Netz nach abfallender Priorität so, dass kein wie auch immer gearteter Cyberangriff erfolgreich endet. In der Außenschale des Zonenmodells erst erfolgt der Anschluss ans Internet. Ein- bzw. zweistufige Firewalls sichern die Zonenübergänge zusätzlich ab. Außerdem läuft das Netzwerk redundant, das bedeutet, wenn ein System ausfällt, springt sein Zwilling ein. So ist eine Ausfallsicherheit zu jedem Zeitpunkt gegeben.

Advanced Malware Protection ist die Grenzpolizei

Um den Gesetzvorgaben Rechnung zu tragen, erweist sich der Einsatz von „Advanced Malware Protection“ in Verbindung mit „Intrusion Prevention“ als erfolgreich. Das sind Software-Module, die auf den Firewalls – quasi an den Grenzen – laufen und sicherstellen, dass nichts unerlaubt ins System eingeschleust wird. Ihre Aufgaben sind Angriffe abblocken und verhindern, dass beispielsweise eine verseuchte PDF ins System gelangt und so Ransomware irgendwo im System installiert wird. Zum Einsatz kamen hierbei Produkte von Cisco und Fortinet.

Klare Kommunikation festigt die Sicherheit

Zwischen den Zonen sorgt außerdem eine klare Kommunikation, definiert anhand von strikten Kommunikationsregeln, für einen sicheren Datenaustausch. Das System analysiert anhand seiner Regeln alle Vorgänge. Tritt ein unvorhergesehenes Ereignis auf, das gegen definierte Regeln verstößt, greift ein zweistufiger Automatismus. Sicherheitsrelevante Vorfälle werden gemeldet, die Systeme in der ersten Sicherheitszone laufen jedoch weiter. Allerdings schaltet Intrusion Prevention für Anlagenteile in der zweiten Zone, die nicht zwingend für die Prozesssteuerung und -überwachung erforderlich sind, automatisch die Kommunikation ab.

Sanfte Migration bewahrt vor Ausfällen

Die Umstellung erfolgte übrigens im Parallelbetrieb, hierbei spricht man auch von einer sanften Migration. Dies bietet sich bei Systemen, die ausfallsicher modernisiert werden müssen, besonders an. Nach einer Übergangsphase wurde das alte System vollständig abgeschaltet und das neue System läuft nun noch sicherer und komfortabler im Normalbetrieb.

Mir wurde dann sogleich auch bewusst, dass ich im Einzugsgebiet dieses Wasserversorgers wohne und ich wusste daher, dass es kein Ausfall durch einen Cyberangriff sein konnte. Denn das Security-System ist wasserdicht. Nach kurzer Recherche bei den Nachbarn kamen wir der Ursache auf den Grund: Es lag ein Wasserrohrbruch in der Straße vor. Zum Glück war das nur ein kurzer Ausfall.