Cyber-Attacken werden laufend raffinerter, sprich komplexer. Ein Grund dafür liegt quasi in der „Natur“ der Opfer, denn zunehmend komplexer werdende Systemlandschaften erhöhen auch die Anzahl potentieller Angriffsflächen. Inzwischen haben die potentiellen Angriffsziele aber ebenfalls einiges dagegen zu setzen: Und zwar enorm gestiegene Rechenleistung für den effektiven Einsatz von künstlicher Intelligenz (AI) zur Abwehr von Attacken.

Moderne Rechenleistung ist mittlerweile auch in Unternehmensnetzwerken so stark geworden, dass hier Datensätze bewältigt werden können, um sogenannte Deep-Learning-Modelle zu etablieren. Deep Learning (oder auch Maschinelles Lernen) ist zunächst mal nur ein Oberbegriff für Optimierungsmethoden künstlicher neuronaler Netze. Dabei gibt es derzeit zwei Hauptrichtungen: zum einen „Supervised Learning“, das auf einem Dateninput durch Menschen basiert – und das für unser Thema wesentlich interessantere „Reinforcement Learning“, das aus seinen eigenen Handlungen immer weiter und vor allem selbständig dazu lernt. Genau hier wird’s nun für die IT-Security relevant! Denn es gibt bereits solche Deep-Learning-Algorithmen, die nicht nur Verhaltensweisen von Angreifern in Netzwerken unmittelbar erkennen, sondern auf Grundlage des identifizierten Modus Operandi auch vorhersagen können, was als Nächstes passieren wird.

AI und Machine Learning: Definition und Differenz

Wenn neue Begriffe aus der Fachwelt den Weg in den populären Diskurs nehmen, sollten vor allem die verbindlichen Definitionen gesichert sein. Ansonsten wären Verwirrung, Missverständnisse und nicht zuletzt ideologisch geprägte Fehlinterpretationen quasi programmiert. Der Big-Data- und Analytics-Experte Bernard Marr ist einer der prägenden Köpfe, die AI und maschinelles Lernen wie folgt definieren: „Künstliche Intelligenz (AI) bezeichnet das umfassendere Konzept, dass Maschinen Aufgaben in einer Weise ausführen können, die wir als ‚intelligent‘ betrachten würden. Die Anwendung basiert auf der Idee, dass wir letztlich der Maschine nur den Zugriff auf Daten geben sollten, um sie dann für sich selbst lernen zu lassen.“ Systeme, die auf AI basieren werden daher auch als kognitive Systeme bezeichnet. Allerdings: Oft ist damit auch nur eine nachgeahmte Intelligenz gemeint – etwa wenn durch relativ einfache Algorithmen „intelligentes Verhalten“ in Computersielen simuliert wird. Deep Learning wiederum versteht sich als Teil eines umfassenderen Spektrums von maschinellen Lernmethoden, die auf lernenden Repräsentationen von Daten basieren. Ein zentrales Ziel dieses maschinellen Lernens ist z. B. die Ablösung manuell erstellter Features durch Algorithmen für ein autonomes Merkmalslernen bzw. eine hierarchische Merkmalsextraktion. Soweit also der „erkenntnistheoretische“ Hintergrund. Jetzt aber zum praktischen Einsatz dieser Methodik in der digitalen Arena.

In 3 Tagen die Adminrechte gekapert.

In 30 Tagen erst bemerkt?

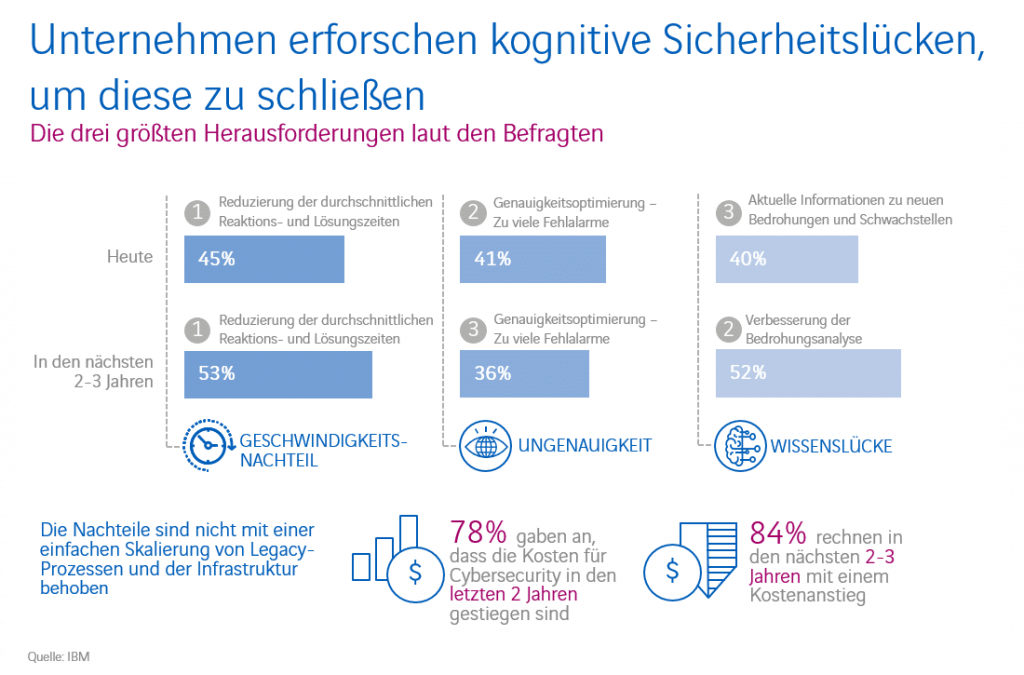

In Wirklichkeit ist es sogar deutlich schlimmer. Mehr als drei Tage braucht kein versierter Angreifer, um die Administratorenrechte in Ihrem Netzwerk zu übernehmen. Aber über 100 Tage dauert es im Schnitt, bis so ein erfolgreicher Hackerangriff überhaupt im System entdeckt wird! Und die beste Strategie dagegen hat sich letztlich seit der Antike nicht geändert: Es gilt, gestartete Angriffe möglichst sofort zu bemerken und den Aufenthalt von Angreifern im eigenen Netzwerk schnellstens zu beenden. Allerdings bleibt dabei heute den IT-Teams in Unternehmen vor lauter laufenden Sicherheitswarnungen oft nichts weiter übrig, als früher oder später frustriert die weiße Flagge zu schwenken.

Die wirksame Taktik dagegen kann ein automatisiertes Bedrohungsmanagement sein. Im Idealfall dann aber auch immer auf Basis der jeweils optimalen Strategie. Eine erfolgversprechende Grundlage dafür entwickelt sich derzeit in der Verbindung von AI und maschinellem Lernen – und damit der Möglichkeit, ein tatsächlich intelligentes Monitoring des kompletten Netzwerktraffics zu gewährleisten. Mit konstanten Echtzeitanalysen, Risiko-Priorisierungen und auf die Bedrohung abgestimmten Abwehrmaßnahmen.

AI denkt neu: weg vom „Was“ und hin zum „Wie“

Künstliche Intelligenz in Kombination mit Deep Learning eröffnet für IT-Netzwerke ein ganz neues Arsenal zur Abwehr von Angriffen. Die Rede ist von verhaltensbasierten Sicherheitslösungen. Hier gilt die Maxime: Wirkung vor Ursache! Priorität hat, welche Schäden ein auffälliges Phänomen im System verursachen kann – nicht etwa, um was oder wen es sich bei dem identifizierten Übeltäter nun konkret handelt. Und genau unter dieser Prämisse zeigen sich Deep Learning-Modelle äußerst effektiv. Sowohl beim permanenten Dazulernen wie auch bei belastbaren Vorhersagen dahingehend, was als Nächstes in der Folge von erkannten Phänomenen, Zeichen oder Inhalten kommen wird. Ein populäres Beispiel dafür wäre unter anderem Google Autocomplete. In vergleichbarer Weise fokussiert sich etwa ein Deep Learning-Konzept auf die Identifizierung von algorithmisch erzeugten Domains, die Angreifer nutzen, um sie als Front-End ihrer Botnetz-Infrastruktur aufzubauen. Diese werden dann im Rahmen eines intelligenten Security-Konzepts automatisch erkannt und für das System als „Suspect Domain“ klassifiziert.

Die Cyber-Krieger rüsten auf?

Don’t compete, just win!

Der menschliche Faktor bleibt in der IT-Security sicher noch lange ein entscheidendes Element. Trotzdem wird in Anbetracht täglich neuer Herausforderungen auch das kompetenteste Team den heute geforderten Sicherheitsstandard nicht in vollem Umfang garantieren können. Eine SQL-Einschleusung um die Datenbank zu kapern ist etwa ein ganz anderes Kaliber als beispielsweise ein fataler HTTP-Tunnel um die Firmen-Firewall auszubooten. Gefährlich sind beide Szenarien allemal. Verantwortungslos wäre es aber erst recht, die neuen Möglichkeiten künstlicher Intelligenz nicht zu nutzen oder wenigstens ernsthaft in Erwägung zu ziehen. Ob zunächst als Ergänzung, um Bedrohungen automatisch zu erkennen und Kapazitäten zur Abwehr zu bündeln – oder um später einmal die situativ passende Strategie zum Gefahrenmanagement vollkommen automatisiert zu starten. Und wie schon erwähnt, kommt hierbei auch ein radikaler Paradigmenwechsel zum Tragen. Egal welche Waffen der Angreifer einsetzt oder wer immer er auch ist – für Ihre Sicherheit zählen in erster Linie das schnelle Erkennen und Eliminieren. Was künstliche Intelligenz mit Deep Learning dafür schon heute und erst recht in naher Zukunft zum Einsatz bringt, halte ich jedenfalls mit Sicherheit für eines der spannendsten Kapitel im Kampf gegen immer komplexere Cyber-Attacken. So gesehen gilt aber auch: Wir alle werden weiter lernen müssen.